主页 > 官网imtoken钱包苹果版下载 > 深入探讨分布式数字身份的工作机制和技术架构

深入探讨分布式数字身份的工作机制和技术架构

中超区块链技术研究院首席产品专家平庆瑞详细阐述了分布式数字身份的概念、工作机制、技术架构和技术特点。

原标题:《分布式数字身份的原理、模型与关键技术》

撰文:平清睿,中超区块链技术研究院首席产品专家

2021年1月15日,北京金融科技产业联盟成功举办“基于区块链的金融分布式数字身份技术应用研讨会”。 本次研讨会邀请金融机构和科技公司专家共同探讨分布式数字身份技术理论、模型原理和系统架构,分享技术实现、应用案例和实践经验,加强行业和用户之间的交流与合作。

中超区块链技术研究院首席产品专家平庆瑞详细阐述了分布式数字身份的概念、工作机制、技术架构和技术特点。

本文根据嘉宾演讲内容整理而成。

分布式数字身份的起源

我们知道,人类文明史也是一部人类迁徙史。 为了生存和繁衍,我们古老的祖先在数万年前就从亚非大陆出发,长途迁徙。 在经历了农耕社会和工业革命之后,人类终于踏上了地球。 每一块土地。 今天,生活在世界各地的人们利用信息技术实现远距离通信比特币技术原理,开展跨地域的社会交往。

互联网的出现极大地改变了人们的生活方式,越来越多的现实生活活动正在向网络世界迁移。 网络空间已被公认为继陆、海、空、天之后的第五疆域。

但是,互联网在发展之初并没有构建身份协议层,它只是为信息的传输而设计的,因此并不能解决互联网上的身份互信问题。 这部 1993 年的纽约卡通片说明了互联网缺乏信任。

为了在互联网上提供服务,实现可信交互,产生了中心化的身份账户身份解决方案。

本方案是指网络应用服务提供者对其用户进行身份管理,包括提供身份注册服务,分配用户身份,保存用户身份信息数据,进行用户身份识别、验证和服务授权。 后来为了解决中小服务商难以提供用户身份管理的问题,创建了联盟身份,即由大型网络服务商代为提供用户管理。 中心化身份账户存在以下主要问题。

第一,用户身份依赖于身份提供者; 二是用户身份容易被盗用,无法实现行为的反抵赖; 三是不支持跨应用身份互认,难以实现业务协同。 联盟身份的发展导致数据高度集中,形成垄断趋势。 用户数据一旦泄露,将对用户流失造成重大影响。

分布式身份就是这样一个时代背景下的产物。 它将取代中心化的身份认证方案,在协议层重构互联网底层信任基础设施。

分布式身份将解决身份归属、身份安全、身份互联互信等问题,是下一个互联网时代的入口。 简单来说,基于分布式数字身份基础设施,可以实现:一是协议层的身份解决方案,促进应用孤岛的融合。 其次,服务提供商无需管理用户身份,只需通过API请求和验证用户数据即可。 三是用户持有身份数据,控制对其身份数据的授权访问。 第四,每个组织都可以简单地介入互联网的身份层,并从现有的生态组织中获益。 第五,可以通过网络规模效应创造价值。

分布式数字身份的工作原理

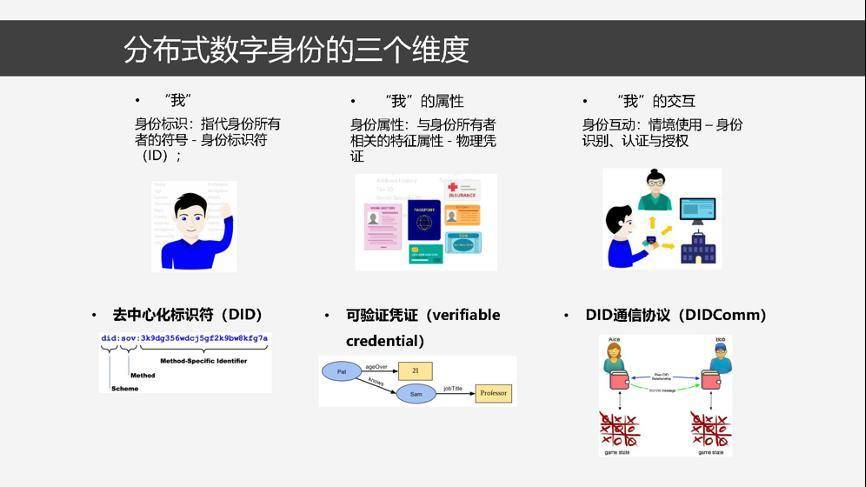

我们说身份有三个维度,这三个维度就是身份认同、身份属性和身份交互。 在物理世界中,身份实体的拥有者本身就是身份的标识符。 在数字世界中,我们需要用一个字符串来指代身份的拥有者。 在分布式数字身份中,分布式数字身份标识由字符串组成,无需中央注册机构即可实现全局唯一,可用于指代身份主体在不同场景下的身份角色。

一个实体的属性是指,比如他是某个国家的公民,某个公司的员工,他有某辆车的驾照。 在数字世界中,需要用与标识符相关联的身份属性断言来表示,因为有权威数据方的背书,才具有可信度。 在分布式数字身份中,身份的属性通过可验证的凭证数据来表达。

与其他数字身份一样,分布式数字身份交互也需要解决身份识别、验证和授权问题。 不同的是,由于去中心化的特点,分布式身份会制定标准化的点对点通信协议。 在讨论分布式身份的工作机制之前,我们需要进一步了解分布式身份的三个维度。

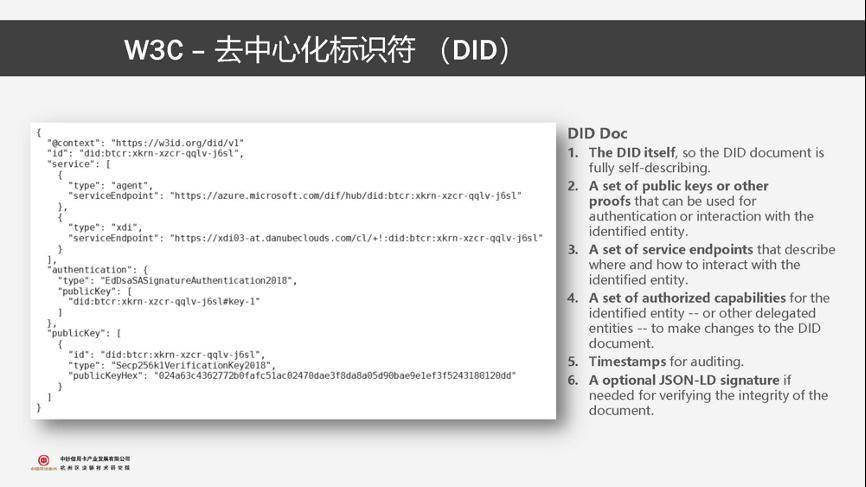

如您所见,第一个是去中心化标识符。 W3C 分布式身份标准中的数据结构示例,标准的分布式数字身份标识符,由结构化 DID Dock 表示。 除了分布式数字身份标识外,DID Dock 还包括与该身份关联的公钥信息、授权支持信息、服务入口点地址以及用于数据完整性验证数据的审计和签名的时间戳。 可见,分布式数字身份其实就是一个公钥设施。 身份DID的持有证明也是DID私钥的持有证明,通过公钥签名验证实现。 另外,可以通过授权支持实现身份主体和身份控制者的分离,支持身份委托需求。

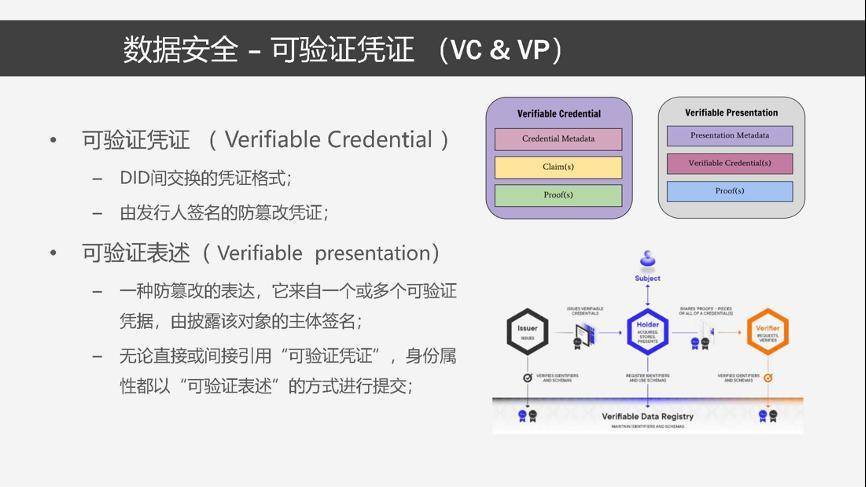

分布式身份的第二个维度是可验证的凭证。 简单地说,可验证凭证是关于具有一定身份属性的身份主体的背书断言数据,包括两部分:身份断言和身份断言签名。 如图所示,是W3C可验证证书数据结构规范中的一个简单示例。 这是关于名称的可验证证书。 断言部分只包括name属性,签名Proof的内容包括与证书颁发者ID相关联的证明验证方法。 关于断言的私钥签名。

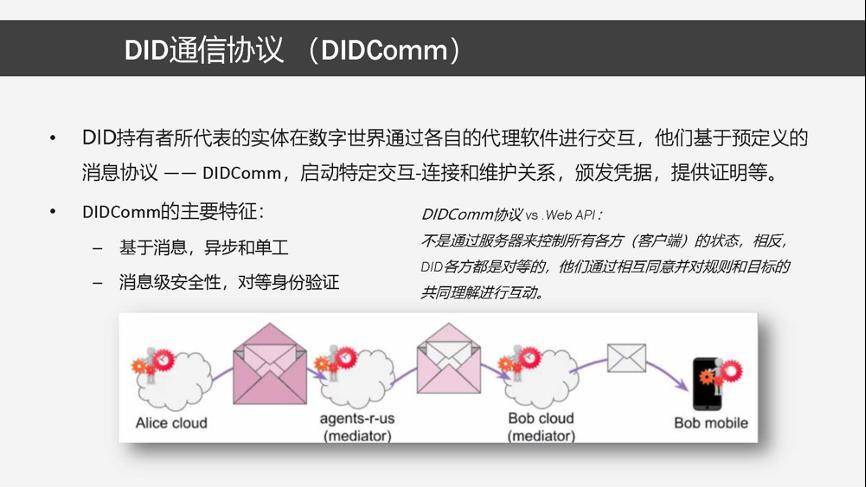

分布式身份的第三个维度是分布式通信协议,这个通信协议的2.0版本规范正在由DIF组织起草。 DID 通信协议与传统Web API 的主要区别在于各方的交互状态不受服务器控制。 相反,DID 各方是通过对彼此的规则和目标的相互理解和共识进行交互的同行。

该协议主要包括两个特点:第一,DID通信协议是基于消息、异步和单工机制的。 其次,消息安全是建立在对等认证的基础上的。 基于DID通信协议的自定义消息传递和处理,可以实现不同场景下的业务需求和扩展。 可以看到,DID Communication不依赖任何第三方机构,能够最大程度满足点对点实体的自由交互,激发数字应用创新。

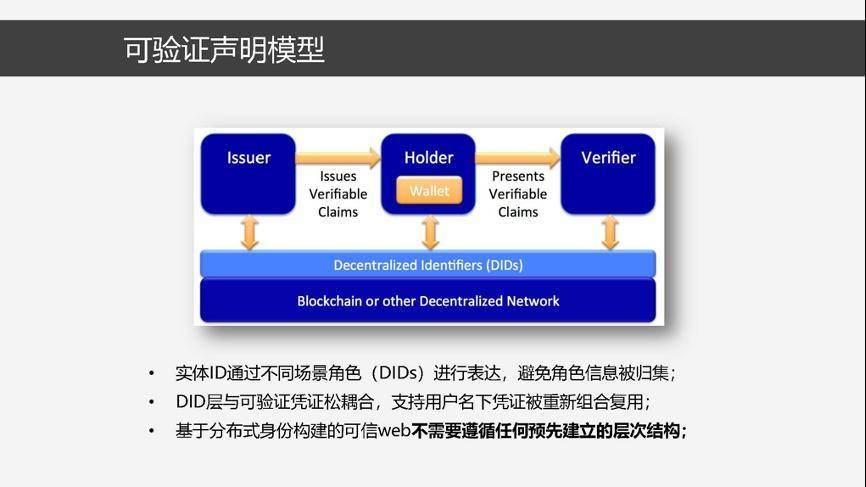

了解了分布式身份的三个维度之后,我们再来看看分布式身份的工作模型。 分布式身份生态可以简化为发行者、持有者和验证者三方,其工作原理可以验证凭证流通模型。

首先,具有身份的各方在分布式账本上公布自己的身份,为后续的身份交互过程提供数据验证支持。 其次,颁发者向身份持有者颁发身份证明,身份持有者接受验证并保存该证明。 第三,身份验证方向持有人索取身份证明信息,持有人签署并出示可验证的证书,身份验证方对证书的归属和来源进行验证。 可验证凭证流模型的主要特点或主要优势是: 第一,支持在不同场景下通过角色表达实体ID,从而避免收集角色信息。 二是DID与可验证凭证解耦,支持用户名下凭证信息的重组和复用。 第三,基于分布式身份构建的可信 Web 不需要遵循任何预先建立的层次结构。

我们看到这与传统的 CA 系统有很大的不同。 中心化CA系统之间的互认,需要依赖顶层CA,这就需要在CA系统建设之初就进行规划设计。

分布式数字身份技术架构

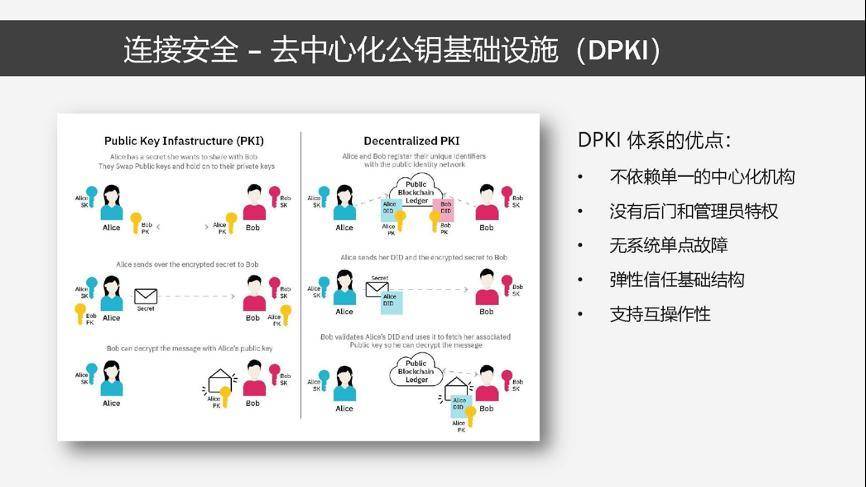

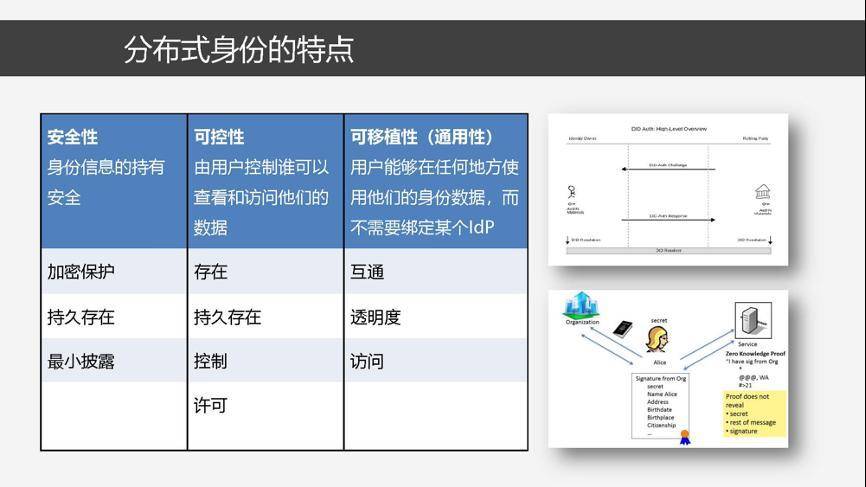

去中心化的公钥基础设施是分布式身份的基石比特币技术原理,为分布式数字身份提供连接安全。 与传统的 PKI 不同,去中心化的公钥基础设施不需要中心化的 CA 组织来实现密钥的分发和保管,而是身份所有者自己创建和注册身份密钥。 分布式账本提供了统一的密钥公式、维护和发现机制。 与传统PKI相比,去中心化公钥基础设施具有以下特点:不依赖单一中心化机构、无后门和管理员权限、无系统单点故障、具有弹性的信任基础设施、支持互操作性。

基于去中心化的公钥基础设施,可以有效去除以往PKI体系下的中间人攻击问题。 那么我们需要如何搭建DPKI的基础设施呢? 在分布式身份中,每个实体都有多个DID,每个ID对应一个关系,以及一个私密的消息安全通道。 如何管理这些 DID 和私钥? 如果这些信息丢失了怎么办? 答案是分布式密钥管理系统。

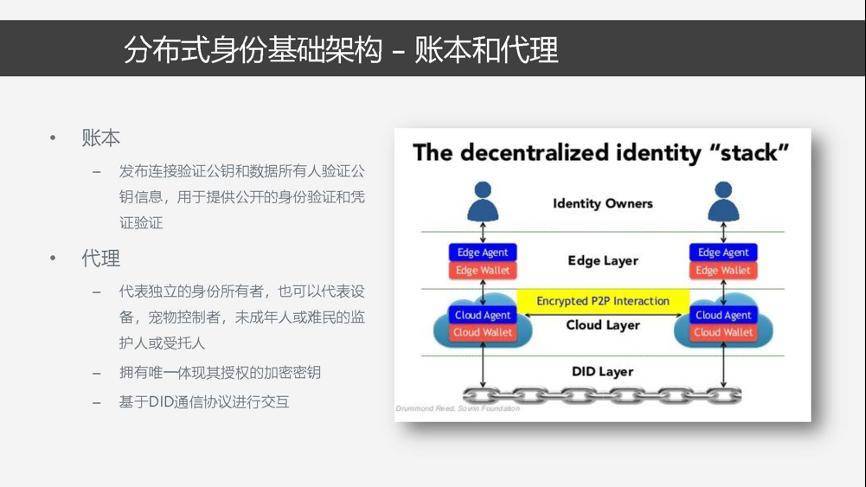

分布式密钥管理系统建立在分布式账本组件和身份代理软件之上。 分布式账本用于发布连接验证公钥和数据所有者验证公钥信息,提供公共身份验证和证书验证。 代理代表独立的身份拥有者和身份控制者,拥有反映其授权的唯一加密密钥,代理基于DID通信协议进行交互。

代理软件通常包括消息通信组件、身份钱包组件和本地数据容器组件。 消息代理组件负责与外界交互,实现消息的发送和接收。 其次,消息代理组件负责调用本地身份钱包和数据容器对消息进行加密、解密和存储。 Identity wallet组件主要是key和secret数据的管理,具体来说,会负责proxy管理,DID连接管理,凭证管理。

代理软件按部署位置分为边缘代理和云代理。 大多数情况下,管理身份密钥的代理软件会安装在个人拥有的移动智能通信设备上。 为了实现持久消息在线和边缘设备寻址,需要将身份代理扩展到云端。 云代理可以由不同厂商实现和维护,注册的边缘代理提供消息路由服务。 另外,云代理服务可以简化边缘代理的密钥检索机制,实现边缘代理的数据备份和多设备同步需求,但不会形成边缘设备的绑架和数据的窃听。 . 边缘设备是唯一的用户身份密钥管理设备,因此只能代表身份持有者的意愿。

身份数据通常在边缘设备的身份钱包中加密,然后上传到云端代理进行托管。 在消息传输过程中,边缘代理发起交互并进行消息加密和解密。 云代理主要提供消息路由和路由加解密功能。 DKMS 规范约束了钱包和代理的行为。 其制定的目的是为了规范身份代理,消除安全隐私和供应商锁定的隐患。

可验证凭证技术以分布式数字身份提供数据安全性。 我们已经提到可验证凭证是 DID 实体之间数据交换的一种方式。 发行人的签名确保数据不能被篡改。 可验证凭证对应的可验证表达式是身份拥有者向认证者提供数据的形式。 它由分布式数字身份钱包中的密码学组件构成。 也是一种来自一个或多个可验证凭证的防篡改表达,由主体签名公开客体,无论直接或间接引用可验证凭证,身份属性都是以可验证的表示形式提交的,这意味着可验证表示不包括可验证凭证,因此不存在可验证凭证接收者的身份盗用问题。

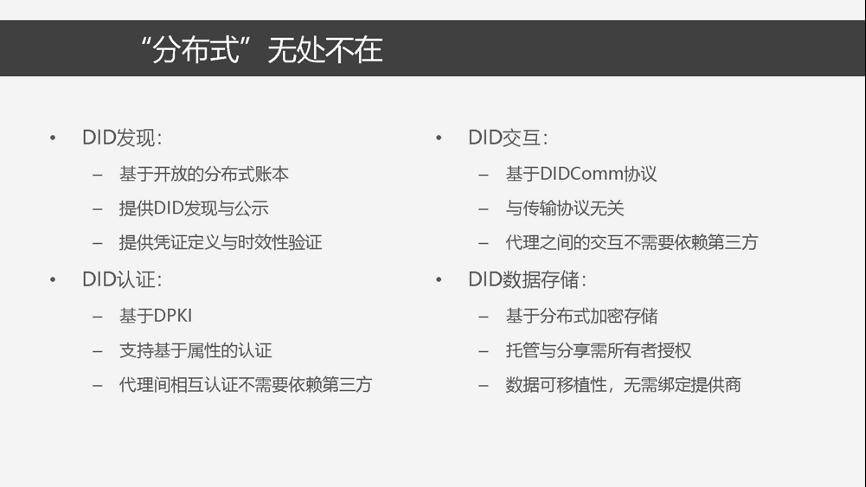

概括地说,分布式数字身份系统的分布体现在以下四个部分。

一个是 DID 发现。 基于开放的分布式账本,而不是基于中心化机构的系统。 二是DID验证。 它是一种基于属性的身份验证,代理可以在不依赖第三方的情况下相互验证。 三是DID交互。 是典型的点对点通信协议,与传输协议无关,它们之间的交互不需要依赖第三方。 第四个是 DID 数据存储。 基于分布式加密存储,其推广和分享需要得到所有者的授权。 数据是可移植的,不需要绑定到 DID 存储提供者。

基于上述架构,分布式身份有效地在网络主体之间建立了机器信任和人类信任,实现了身份自治、安全性和可移植性。

特别补充说明,在分布式数字身份可验证凭证技术中,采用基于零知识证明的匿名凭证技术,可以有效解决隐私保护问题,实现凭证属性的最小泄露,以及基于零知识证明的结果证明。逻辑范式。 分布式数字身份技术很好地回答了如何实现未来数字身份的十大基本需求。

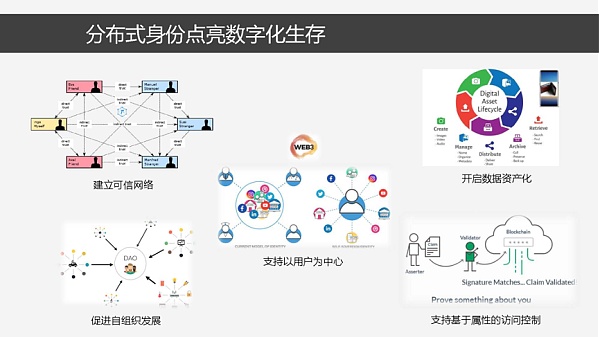

从应用的角度,分布式数字身份将对数字生活产生哪些重要影响? 一是以用户为中心,分布式身份改变了传统的数据依赖方直接与数据发布者对接的模式,让数据回归所有者,服务与数据分离,可以以身份所有者为中心开发网络应用。 其次,基于属性的访问授权将逐步取代基于角色的访问授权。 应用服务不再千篇一律,而是真正为千人定制的服务。 第三,基于分布式身份,不仅在分布式系统之间,而且在中心化系统之间,以及中心化系统与分布式系统之间时间,都可以基于分布式身份实现所有实体之间的可信身份交互和可信数据传输,从而建立真正的全网可信. 第四,可信数据和数据通证的流转将激活数据的资产属性,也可以使线下资产数字化流转,数字经济将通过可信网络蓬勃发展。 第五,分布式身份和点对点通信协议将促进去中心化组织的发展,释放人类在数字世界的创新潜能,通过数字化加速人类发展,提高集体社会智能的步伐。