主页 > 老版本imtoken > 王小云院士:区块链的原创技术

王小云院士:区块链的原创技术

王小云现任清华大学高等研究院杨振宁讲座教授。 He was elected as an academician of the Chinese Academy of Sciences in 2017 and a fellow of the International Cryptography Association (IACR Fellow) in 2019. In the same year, he won the Future Science Award, which is known as the "Chinese Nobel Prize ”。 首位获此殊荣的女科学家。

据公开报道,MD5和SHA-1是国际上最先进的通用密码,专家认为需要100万年的计算才能破解。 2004年和2005年,这两个“固若金汤”的算法先后被王小云破解,在国际密码学界引起强烈“地震”。

精彩回顾! 以下为演讲摘要:

01

为什么密码学很重要?

密码学领域非常特殊。 我对密码学领域的理解是,基础数学、应用数学、技术应用三者是一体的,密不可分。

我们的每一项技术突破都使用了大量的基础数据研究方法和工具。 经过我们的突破之后,基本上在业界到处都在使用。 计算机通信系统和互联网系统主体系统的安全是由密码系统保证的,因此密码技术是集成通信系统和基础设施不可分割的技术。

20世纪80年代初美国的微软和IBM,他们的密码学团队是非常优秀的集成开发典范。 我在我们国家很开心,今天我们也到了融合发展的阶段。

我们今天所有的网络,包括电脑、手机、卫星,还有物联网,尤其是物联网,应该是一个国家能够发展新一代信息技术的非常重要的一环,同时也带来了加密技术更上一层楼。 另外还有大数据、云计算等,现在我们的数据都在云端,但是安全我想大家都知道。

为什么密码学如此重要? 正是因为整个互联网,各种网络,我们的信息从产生到处理到传输,需要四个安全属性:机密性,就是加密算法,很简单。

真实性和不可否认性是数字签名算法; 完整性是防止数据被篡改的哈希函数。 哈希函数是区块链的起源技术,是密码学的基本工具。 为什么它是基本工具? 让我给你举个例子。 我们的电子签名签署一个数据库,需要100个小时才能完成签名。 其中一个很慢,100小时,而且不安全。 大家都问:我们的数字签名有什么用? 这么慢又不安全,我该怎么办? 哈希函数,哈希函数足以提取一个文件的指纹,它可以把一百小时变成一个小时,大家都知道速度提高了一百倍,而且还是安全的,这就是区块链技术,别以为区块链技术很神秘。

Hash函数的电子签名技术是一种标准的区块链技术,高效、安全。

图片来源清华大学《区块链与加密数字货币》课程

02

密码学的两个发展方向

密码学的发展有两个方向:第一个方向是ENIGMA。 1932年是数学方法,1939年是破译机。 破译机的出现导致西欧二战提前两三年结束。 1949年,香农(Shannon)提出它是命理的形象。

当密钥被破解时,密码系统就被完全破解了。 破解密钥的难点在于攻击者攻击这些明文密文。 没有数学关系也没关系,对破解密钥没有影响。 在传统的密码中,比如ENIGMA密码,如果算法被泄露,就意味着算法已经被破解。 最早的密码破解是情报人员拿到设计图的时候。 1973年至1976年,美国国家安全局形成了较为系统的对称密码学理论体系,并宣布算法公开。 对称加密AES、DES算法涉及56次计算(即秘钥长度为56位,下同)。

比特币10分钟出一个区块,奖励12.5个比特币,涉及270次计算,难度远超一次破解。

数学发展的研究最终发展到密码分析的自动化,更进一步就是人工智能的介入,所以在这个领域,所有的密码分析都可以转化为商用密码学的特征。

另一个领域是公钥密码学的发展。 我们的计算机网络是一对多的。 在互联网时代,每天有10000人安全通信,关键通信都由情报人员分发。 现在要和10000人进行安全通信,需要生成10000人的密钥。 现在密码学可以在一秒内同时与多人建立安全通道,与大家建立安全的密钥通道。 攻击者可以加入安全通信,但是无法得到我们的密钥,我可以为对方生成一个通用的加密密钥,这是一对多的安全通信。

网络安全通信涉及对数问题、计算速率、算法速率、代数几何,涉及到很多领域的数学问题。 当我们分析算法的安全性时,我们必须结合其他数学领域,所以密码学是一个多学科领域。 其中一项研究是数学问题,尤其是在多个领域,不仅在这个领域,在更多的领域。 SM3是我国标准的加密算法,也是RS的标准。 密码算法设计好后,可以保证每一种算法都是安全的,但不可能用单一的算法来保证一个系统——所有的计算机网络通信系统都必须涵盖多种算法,要实现四大功能,它们中的大多数具有四个安全属性,即需要三个密码算法。

我们要在传输层建立一个安全的通信协议,就是SSL和TLS协议。 TLS是SSL的升级版,安全可控。 万一发生信息泄露,千万不要以为SSL有问题。 该协议非常安全。 究其原因,是执行过程中出现了问题。 算法安全、协议安全、实现安全是为了保证整个系统的安全运行。 “不安全的实施”总是会导致非常可怕的攻击。

整个密码学领域,从算法研究到协议设计,再到协议运行,都需要培养高层次的科技人才。 网络层是IPsec协议,保证路由器的安全。 无线局域网是 WEP 协议。 它是一个行业标准,不是由密码学设计的。 刚出来不久就被破解了。 安全的。 手机通讯是一个行业标准,属于次要水平。 无论是算法还是协议,都出现了很多漏洞和各种攻击手段。 使用它是没有用的。 好像什么都有,只是不安全。 所以说到3GPP(3rd, Generation Partnership Project),就是支持3G、4G、5G安全通信。 不管是3G、4G还是5G,只有公开发布给大家学习的才是安全的。 隐藏,到目前为止,事实证明他们都不是安全的。 所以大家一定要注意,如果你觉得你的协议是安全的,不妨拿出来让大家公开分析一下。 变得安全了,所以我就怕大家都说安全,就是不公开。 问题比较严重。 如果内部人员知道,内部人员可以进行某些攻击。

03

国家层面迫切需要制定加密协议标准和规范

当前,我国迫切需要抢先制定物联网、车联网、区块链、国产操作系统等密码协议标准和技术规范。 在这些领域,我们与任何国家都处于同一起跑线上。 国家比我们国家先进,但是如果谁带头,制定了这些领域的密码算法的标准和协议,就是协议的标准,肯定是比较领先的。

在密码学领域,算法协议设计完成后,既要考虑软件实现,又要考虑硬件实现。 硬件实现就是芯片实现。 说实话,抗攻击芯片的实现难度比较大,国内这方面的优秀人才也不多。

为什么要抵抗特征攻击? 所有密码算法和协议都基于数学难题。 假设我们的软件实现有一个错误。 数学难题是非常容易破解的数学问题。 如果我们注入一个错误,数学难题就会变成一个简单的数学问题。 它需要对加密芯片进行反财产攻击。 十几年前我有一个观点,说有的密码芯片是最先进的,因为其他芯片不需要研究抗特征攻击的能力,但是密码芯片不好,因为它依赖各种攻击,包括物理攻击。

再来说说软件实现。 软件实现是白盒安全实现。 现在一个领域发展了,不可能做到理论上的安全,只能做到实际的安全。 我们所做的事情,五年都不会坏,五年后就够升级了。 就是这样一个理念,我们要做到真正的安全。

密码芯片必须要能抵抗各种攻击,这里就不多说了。

04

区块链和密码学

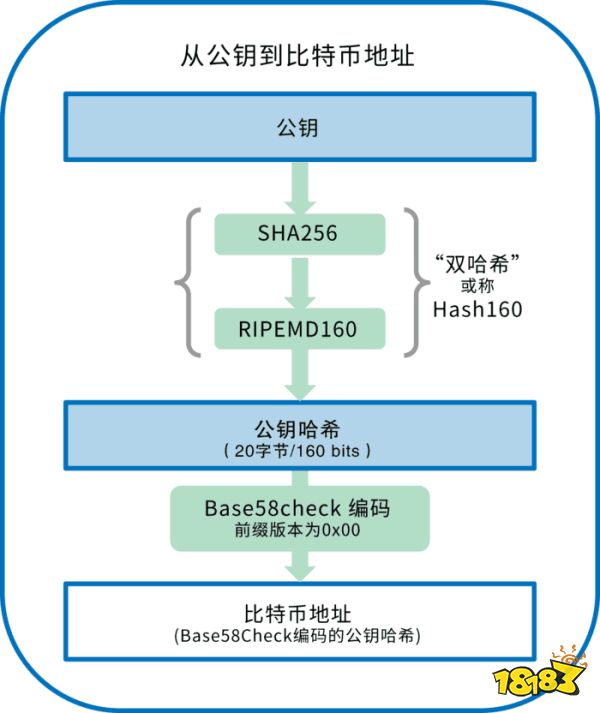

我想说说密码学的Hash函数,它是区块链的原始技术。 1953 年,IBM 举行了一次历史讨论会,以搜索数据库中的文件。 每个文件都带有一个电子指纹,相当于人的指纹。 查找指纹时,查找文件即可,非常简单。 1981年,为了避免RSA等电子签名标准中的伪造攻击,Davis和Price提出了密码哈希函数的概念,即防止数据被篡改。 被篡改,确保电子签名安全。 要签署文件,我们需要签署其指纹。 我们的指纹有多长? 128、160、192、256、384 或 512 位。 这是非常有效的。 这样一个数据库可以签名一百个小时,现在一个小时就可以签名了。 它仍然是安全的,所以为什么不这样做。 如果我们的技术放在交易后台的管理上,何乐而不为呢,这么高效安全的技术,是值得推广的技术。

众所周知,区块链主要实现防止数据篡改的功能。 目前,防止数据篡改的方法只有两三种。 没有其他技术可以篡改数据。 只有三种技术:第一种技术是攻击者同时获得合约。 ,100万或2000万个合同电子指纹相同,其签名必须相同。 还有100万和2000万哪个是真的哪个是假的,你不知道,我说的就是这种攻击。 256位的电子指纹,全球千万亿年的计算资源,不可能找到两个相同的文件电子指纹。 别担心这个。

第二种攻击是比特币,大家一定要注意,你在学习比特币,你就看这个视频,别看别的,比特币会来的,只要你知道原像攻击,你就是比特币。 什么是原像攻击? 给定一个电子指纹,你找到一个原像M。M的电子指纹是p,y,密码就可以了。 如果我的电脑存储的Y是动态的,我猜到电子指纹Y的密码的概率是多少? 如果密码是256位的电子指纹,原像攻击几千万年是不可能成功的。 但是如果这个y只规定了70位,一个70位的Y,我找一个M,r的计算只有70次,这就是比特币,也就是说我找一个Y,对应70位的0,或者1无所谓,Y是70位,y的70次计算,全世界十分钟就能找到这个原像,我相信不可能所有人都找比特币,只有少数人在找比特币,十分钟就可以找到这个M,这个M就是比特币,比特币就生成了。

在第二次原像攻击中,攻击者找到一个假消息M2来替换合法消息M1,但是替换的前提不是电子指纹,因为现在是数据库,在替换的情况下,必须是和电子指纹一样要合法申请,所以不是说想换就换,这时候还不能坏。

哈希函数我给大家说说我们的密码算法是如何证明存在数学问题的。 必须有一种可证明安全的技术,即知识证明。 我用知识证明来证明这个密码算法是安全的。 加密在证明过程中完成。 加上签名功能,需要交互128次和256次。 按照今天的安长,最后大家都不干了,那怎么办,收效甚微。 使用Hash函数,使用Hash函数后效果会更好,证明可以一次性完成,所以这就是Hash函数的概念,知识证明。

由于我们有一个高效的证明方法,一些密码系统必须被证明是安全的,并且必须使用哈希函数。 所有的密码技术都是区块链技术,因为它们必须交互一百次以上才能共享。 使用哈希。 功能完成一次、两次、三次、四次、五次,一般不超过五六次。 那么我们所有的密码系统都是区块链技术,那时候区块链在哪里? 它是Hash函数的一个变量,叫做Blockchain,后来变成了我们现在的Blockchain。 它最初是Hash函数迭代过程中的一个专业术语。 它是一个起源于哈希函数的概念。 请记住,这是一个古老的概念。

现在我们很多密码都离不开Hash函数。 这就是哈希函数。 我是从1995年到1996年开始做Hash函数的,大家可以看到,除了1995年之前的160个主要的Hash函数算法没有被破解外,这5个是我们最先给出的碰撞攻击,破解之后区块链起源于比特币?,提出了SHA 2005年,后来又增加了。 它只有60位指纹,SHA增加了265、384、512位指纹。 SHA是破解后新制定的标准。

MD5被破解后,发生了一个意外,伪造了一个数字证书,通过了浏览器的认证。 这是2009年十大黑客技术之一,攻击架构是我提出来的。 毫无疑问,整个攻击架构都是我的。 其中提供。 2010年,这项技术诞生了火焰病毒,被认为是迄今为止最复杂的网络病毒。

这是新一代的哈希函数 ISO 和 IEC 标准。 美国设计的SHA-2和SHA-3,我们国家的SM3,我们国家的区块链技术现在是SM3,本土化的区块链已经使用SHA-3,因为这是唯一的标准。 没有产生其他标准。

05

区块链技术的起源

最后说说区块链技术的起源。 众所周知,Hash函数是将任意长度压缩成固定长度。 我们没有想要的数学函数来满足要求,于是密码学家 Ralph Merkle 在他的博士论文中首先描述了 Merkle-Damgard 结构,首次对 M1 和 M2 进行压缩,将所有数据压缩成块。 这就是比特币的结构,也是区块链早期的数据结构。

对于中本聪提出的比特币,很容易找到一个原像就是比特币。 This is the block chain structure of Bitcoin,这是区块链结构,这两个是横向的,但是M的长度是变化的,因为压缩过程是自由组合的,可以长也可以短,M一定要长,组合很多M的为比较大的M,可以灵活搭配。 横向的是chain,是Hash函数的压缩过程,也就是真正的Hash函数,F是MD5,正向计算过程。 这就是区块链的数据结构。

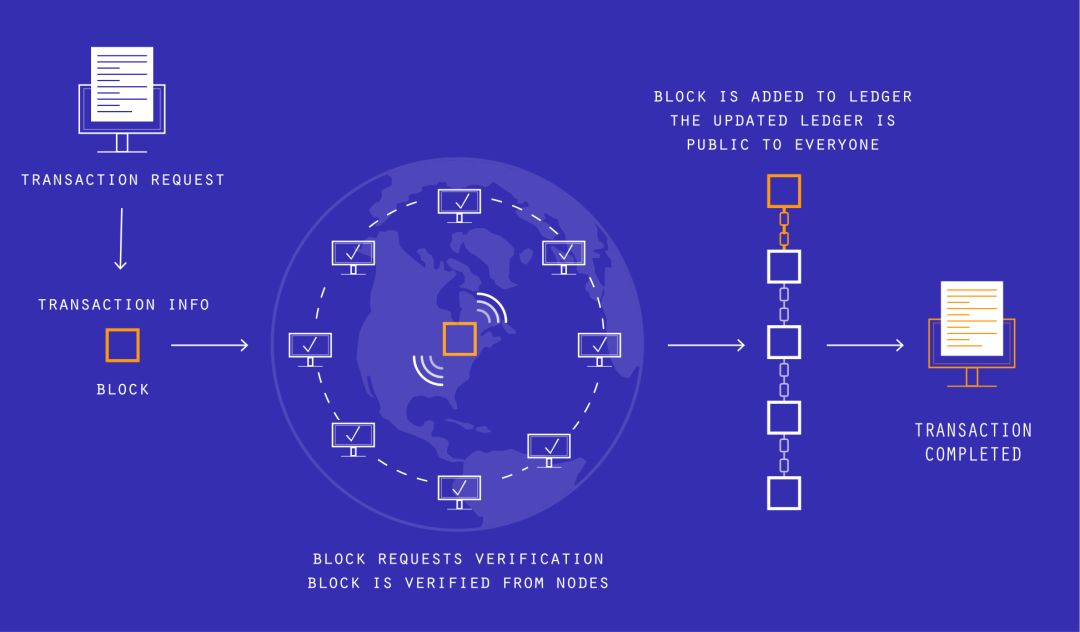

比特币系统的运作是一种交易。 什么是交易结构? 挖出12.5个比特币是一笔交易,找到原像也是一笔交易。 我用比特币买了一件衣服。 买一些食物是一种交易。 我有这笔交易后,我会在全球广播。 播出后,我会在平台上播出。 广播结束后,大家会同时把我的交易信息放到M里。 大家一定要注意,这个是交易信息的压缩,最后一步是我的搜索,M2一起搜索,前面是全球某段时间的交易信息,把交易信息放在这里,还有新的交易。 放进去,然后搜索一个电子指纹,等于70个0,代表新的比特币产生了,所以方法很简单。 最后验证挖矿前研发的合法性,基本上就是这个过程。 这个 ”?” 是比特币。

分布式系统得到了很好的利用。 我们需要执行共识协议。 所有的数据都会达成共识,用户在分布式环境下的数据会被用来达成共识。 80年代出现了拜占庭共识协议,是分布式计算研究领域的先驱。 重要的方向,为什么区块链可以解决这个技术,所有的密码算法,只有Hash函数有三个属性,其他算法属性很少,来来去去,非常灵活,那么为什么去中心化,它没有密钥,但是有了钥匙,就可以去中心化。

它的一致性意味着所有记录都是相同的。 它是一个分布式系统。 我们的区块链增长率必须稳定。 大家都知道,一条链子和一枚硬币是三个人同时挖出来的,或者是六个人一起挖出来的。 谁是合法的? 挖完之后区块链起源于比特币?,再挖第二条链和第三条链。 谁先挖第六链谁就合法,所以必须先挖六链。 区块链必须抵御各种攻击。 我们2018年有两篇区块链论文,山东大学有一篇,就是延迟一小时十分钟后,挖一个比特币延迟是安全的。 区块链目前分为三种 区块链,一种是反向的,正向的是压缩过程,可以是每秒10G。 谁的权重最大,谁就很有可能建链。 二是分布式系统的拜占庭协议。 数字签名本身就是区块链技术。

目前我国有供应链金融。 有一个供应商和一个买家。 买家想采购一批货物,支付了200万,但是没有钱。 它向银行借款。 传统的方法是银行需要对供应商进行测试。 供货能力和信用能力,再考察采购方的支付能力,可能要半年才能放贷。 但是区块链一查,大家就知道,我们的任何一个信息,经过千万年之后,都是可以被篡改的,是不可篡改的。 所以在链上查一下就可以放贷,效率很高。

这是一种疫苗。 如果接种后有问题,可以找零售商、中间商、原料商、厂家。 每个环节都非常清晰,非常方便。 (结束)